Hvordan du beskytter dine elektroniske data mens du bruker Wi-Fi-nettverk for offentlige og gjester (09.14.25)

Det er vanskelig å gå uten internett i disse dager når kravet om å være alltid tilkoblet øker kontinuerlig. Det har blitt en nødvendighet for oss å alltid sjekke e-postene våre, legge ut oppdateringer på sosiale medier, komme i kontakt med andre mennesker og ta igjen arbeidet. Heldigvis kan du finne gratis Wi-Fi nesten hvor som helst — i skoler, kafeer, biblioteker, parker, togstasjoner, flyplasser osv. Offentlige Wi-Fi-nettverk har gjort det lettere for oss å koble til Internett utenfor hjemmet vårt. I tillegg, hvem vil ikke ha gratis Wi-Fi? Mobildata kan være dyrt. En gigabyte mobildata kan koste deg $ 30 (AT & T), mens den gjennomsnittlige datakostnaden er $ 45 i måneden for rundt 4 GB LTE-data. Hvis mobilplanen din ikke har en enorm datatilskudd, er gratis Wi-Fi en stor velsignelse.

Det er imidlertid sikkerhets- og personvernrisiko å koble til gratis Wi-Fi. Hvis du kobler deg til et offentlig hotspot direkte og uten beskyttelse av et VPN, utsetter du deg for alle slags ondsinnede onlineangrep som identitetstyveri, datalekkasjer, online aktivitetsovervåking, begrenset surfing, datamaskinkaping og annen sikkerhet trusler.

Offentlig WiFi-sikkerhetsrisikoFolk tror ofte at offentlig Wi-Fi tilbyr samme online beskyttelse som ens hjemmenettverk. Dette er alt annet enn ekte. Det kan være irriterende å måtte skrive inn passordet ditt hver gang du vil koble til hjemmenettverket ditt, men det gir deg beskyttelse mot angrep på nettet. Ikke bare forhindrer det din nabo i å tømme internettforbindelsen din, men det krypterer også dataene dine og beskytter dem mot nysgjerrige øyne. Her er noen av farene du kan støte på når du kobler til et offentlig Wi-Fi-nettverk:

- Gjest-Wi-Fi-nettverk har ikke noe passord som standard. Dette betyr at alt som går gjennom det ikke er kryptert. Alle med enda et enkelt verktøy eller skript kan se hvilke nettsteder du har vært på. De kan også fange opp og lese e-postmeldinger du sender, få tilgang til filer på datamaskinen din og se passordene dine. Alle offentlige Wi-Fi er like - enten du er i et skolebibliotek eller kafé rundt hjørnet.

- Selv om det ikke er en angriper i nærheten, legger du fortsatt personvernet og sikkerheten i hendene på folk på det offentlige nettverket. Du har kanskje det nyeste antivirusprogrammet, men skadelig programvare kan spre seg fra andre brukere på nettverket til datamaskinen din uten at du vet det. Heldigvis har Wi-Fi-snooping blitt vanskeligere med innføringen av SSL-kryptering. Denne trenden brukes av nesten alle nettsteder, spesielt de populære. Når du ser HTTPS i nettadressen til nettstedet du besøker, betyr det at nettstedet bruker en sikker nettstandard. Så selv om folk kan spore nettstedene du besøker, kan de ikke se e-postadressen eller passordet du brukte til å logge på. Å bruke SSL er bare ett av trinnene for å gjøre Internett sikrere, men det er ikke nok. Faktisk kan alle omgå SSL ved å bruke en enkelt metode, som vi vil diskutere nedenfor.

- En av de vanligste truslene mot offentlig wifi-sikkerhet er HTTPS-strippeangrepet presentert av sikkerhetsekspert Moxie Marlinspike på Black Hat DC i 2009. Sslstrip-verktøyet kaprer HTTPS-trafikk på nettverket ditt og omdirigerer det til HTTP-versjonen der angriper kan høste informasjonen din uten at du selv vet det. Risikoen skyldes at folk ikke nødvendigvis skriver inn https: // når de besøker et nettsted. Så når de først besøker nettstedet, går de til HTTP-versjonen. Det de fleste nettsteder gjør, er å omdirigere brukeren fra HTTP-nettstedet til HTTPS-versjonen. Hva sslstrip gjør er at den avbryter omdirigering, og sender brukeren tilbake til HTTP i stedet. Angriperen kan da se all informasjonen din i klart syn. Å bruke sslstrip er litt vanskelig fordi hackeren må installere Python og python “twisted-web” -modulen for at dette skal fungere. Imidlertid har verktøy som Wi-Fi Pineapple gjort det enklere å stjele informasjon om offentlig Wi-Fi. Wi-Fi Pineapple er et fiffig lite verktøy opprettet av Hak5 i 2008. Verktøyet ble opprinnelig designet for penetrasjonstestere, eller "pennetestere" for å avsløre sårbarheter i et nettverk. Enheten har blitt populær, ikke bare for pennetestere, men også for hackere, fordi den har gjort datatyveri lettere. Med bare noen få klikk kan hackeren late som om han er et offentlig Wi-Fi-nettverk, og dirigere brukeren gjennom dem i stedet for den legitime ruteren. Derfra kan hackeren tvinge brukeren til å besøke et hvilket som helst nettsted fylt med skadelig programvare og nøkkelloggere, og som et resultat kan gjerningsmennene stjele informasjon eller kapre datamaskinen og be om løsepenger. Verre er det at det er greit å bruke at selv barn kan gjøre det.

Noen ganger trenger ikke hackere engang teknisk kunnskap eller erfaring for å få tilgang til informasjonen din. For eksempel, hvis du kobler til et Wi-Fi-nettverk fra hotellet og glemte å endre delingsinnstillingene for Windows, er det mulig for alle på nettverket å få tilgang til dine delte filer - ingen hacking er nødvendig. Og hvis de delte filene dine ikke en gang er passordbeskyttet, gjør du det bare for andre mennesker å se de delte filene dine.

I 2010 ble en Firefox-utvidelse kalt Firesheep utgitt for å demonstrere risikoen for øktkapring for brukere av nettsteder som bare krypterer påloggingsprosessen, ikke informasjonskapslene som ble opprettet under påloggingen. Fire sheep avskjærer ukrypterte informasjonskapsler for påloggingsøkt fra nettsteder som Facebook og Twitter, og bruk deretter informasjonskapsel for å få identiteten til brukeren. De samlede identitetene til ofrene vises i sidefeltet i nettleseren, og alt angriperen trenger å gjøre er å klikke på navnet, og offerets økt vil automatisk bli overtatt av hackeren.

Andre verktøy lar deg til og med gjøre dette på en Android-telefon eller andre mobile enheter. Et vanlig triks er å sette opp et falskt nettverk, også kalt honeypot, for å agnbrukere. For vanlige brukere ser nettverket ikke ut av sted eller er mistenkelig fordi de heter lik legitime nettverk. For eksempel kan du støte på Starbucks Wi-Fi eller andre Wi-Fi-nettverk oppkalt etter etableringen eller virksomheten i området. Imidlertid eies disse honeypottene og blir overvåket av hackere.

Hotel HotspotDet er aldri en god ide å koble til Wi-Fi-nettverk på hotell fordi de er sårbare for angrep. Disse nettverkene har ofte mange brukere som er koblet til nettverket, og hackere kan bare holde seg inne i et av rommene mens de henter informasjon fra intetanende hotellbesøkende. I tillegg investerer de fleste hotell egentlig ikke i riktig sikkerhet, noe som betyr at de fleste hotell er utstyrt med samme maskinvare.

En spesiell hendelse i 2015 fant at 277 hoteller over hele verden er sårbare for angrep. Disse hotellene brukte ANTlabs 'InGate-enhet for å sette opp Wi-Fi-nettverk. Denne enheten viste seg imidlertid å være sårbar for hackere og tillot dem å få tilgang til brukernes informasjon, spesielt kredittkortopplysninger som hotellet innehar.

Heldigvis har trusselen blitt løst av ANTlab ved å frigjøre en sikkerhetsoppdatering. for å oppdatere enhetens programvare. Imidlertid må oppdateringen installeres manuelt, og det er ingen som vet om hotellet du har sjekket inn har løst dette sikkerhetsproblemet. Leksjon: ikke stol på Wi-Fi-nettverk fra hotellet.

Dette rådet er spesielt nyttig for bedriftsledere som ofte reiser for møter, konferanser eller andre forretningsarrangementer. Det gjør ikke vondt å være ekstra forsiktig. I 2014 fant et vellykket sikkerhetsfirma Kaspersky Lab ut at hackere driver en skadelig programvare som heter DarkHotel, som er rettet mot bedriftsledere som bor på hotell i Asia. Skadelig programvare er spionfiske spyware som selektivt angriper bedriftsledere som bor på hotellet. Og DarkHotel gjør dette ved å spionere gjennom hotellets offentlige Wi-Fi-nettverk. Når den besøkende logger seg på Wi-Fi-nettverket, dukker det opp en side som ber dem laste ned den nyeste versjonen av Messenger, Flash Player eller annen programvare. Malware deretter piggybacks på den installerte programvaren, stjele sensitive data fra bedriftsledere.

WiFi Protector for Business NetworkWi-Fi-nettverk eid av bedrifter og selskaper er også rike mål for hackere. Selv om de fleste bedrifter investerer i datasikkerhet, blir gjestens Wi-Fi ofte åpent og ubeskyttet. Dette etterlater kunder, besøkende og ansatte i fare. Dessverre er det ikke så mange løsninger som gir tilstrekkelig nettverkskryptering til gjest-Wi-Fi.

Fordi nettverket ikke er kryptert, er brukerne sårbare for trusler, for eksempel mann-i-midten angrep, snooping på internett, passordtyveri, malwareinfeksjon, blant andre. Selv om noen rutere prøver å minimere risikoen ved å sette opp en portalside, fører dette ofte til andre problemer.

Noen rutere, som Linksys og Belkin, bruker HTTP i stedet for HTTPS, og åpner brukerne for ulike risikoer. . Dette betyr også at alle som lurer på Wi-Fi-trafikk, kan se passordet ditt når det skrives inn.

Dessuten er enkelte Wi-Fi-nettverk fremdeles skyldige i å bruke WEP eller Wired Equivalent Privacy, som er utdatert og lett kan omgåes. De nyere versjonene, WPA og WPA2, gir mer beskyttelse enn forgjengeren.

Slik holder du deg trygg på offentlig Wi-FiVi sier ikke at det er helt utrygt å koble til offentlige Wi-Fi-nettverk eller gjester nettverk. Disse gratis Wi-Fi-nettverkene kan være nyttige når du har gått tom for mobildata eller når du er ute og trenger å sjekke e-post eller noe. Det er mange måter å forbedre offentlig Wi-Fi-sikkerhet slik at du ikke trenger å bekymre deg for å få informasjonen din lekket eller stjålet. Her er noen av dem:

1. Sjekk nettverket du kobler til.Når du er på hotell eller kafé, spør personalet hvilket nettverk du skal koble til. Det er enkelt for angripere å lage en honningpotte som "Coffee Shop Wi-Fi" eller "Hotel Wi-Fi" for å lure besøkende til å koble seg til dette falske nettverket og stjele dataene dine.

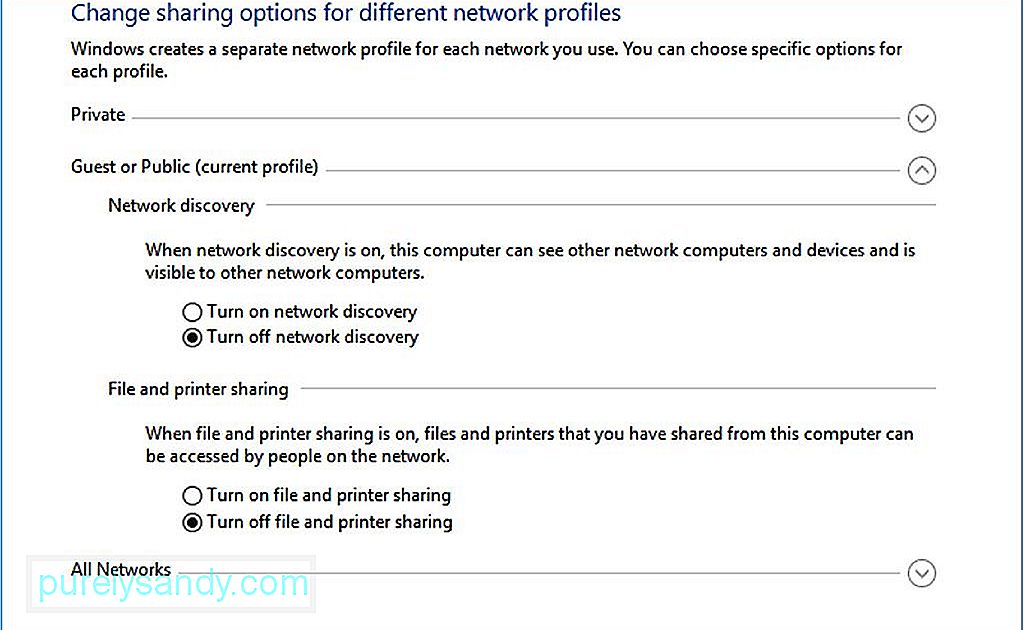

2. Sjekk delingsinnstillingene dine.Brukere glemmer ofte å sette opp dette og bli uvitende ofre for hackere. For å sjekke delingsinnstillingene dine på Windows, gå til Innstillinger & gt; Nettverk og Internett & gt; Delingsalternativer. Klikk på Slå av nettverksgjenkjenning og Slå av fildeling og skriverdeling for å hindre andre i å få tilgang til filene eller datamaskinen.

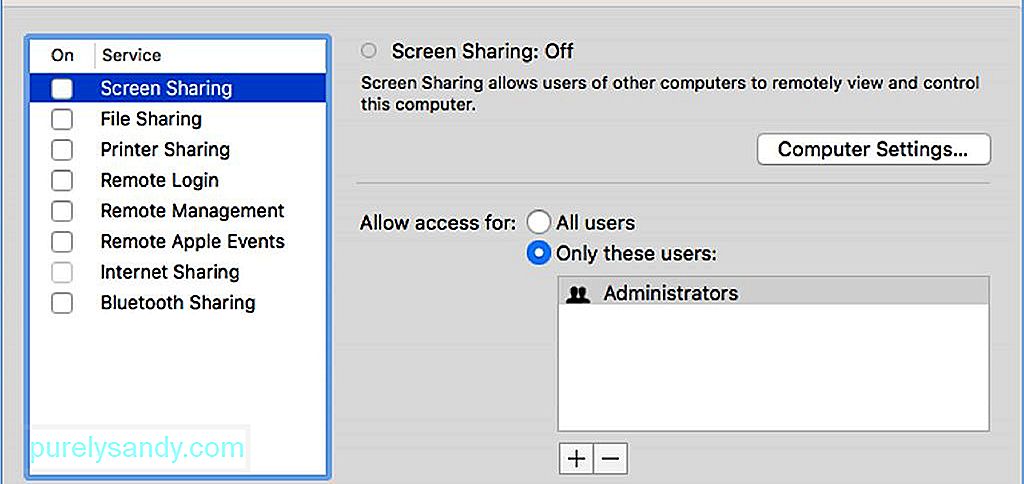

Hvis du bruker Mac, går du til Systemvalg & gt ; Del og fjern merket for elementene du ikke vil dele til nettverket ditt.

Du bør også holde brannmuren aktivert for ekstra beskyttelse. Noen brukere deaktiverer denne innstillingen på grunn av apper eller programvare som ber om tillatelser. Selv om det til tider kan virke irriterende, hjelper det å holde brannmuren slått på å avskrekke angripere fra å pikke rundt i datamaskinen din.

Hvis du bruker Windows 10, går du til Innstillinger & gt; Oppdater & amp; Sikkerhet & gt; Windows-sikkerhet & gt; Brannmur & amp; nettverksbeskyttelse. Kontroller deretter at brannmur er slått på for domenenettverk, privat nettverk og offentlig nettverk.

For Mac-brukere, gå til Systemvalg & gt; Sikkerhet & amp; Personvern, og klikk deretter på fanen Brannmur. Klikk på gulllåsen nederst til venstre i vinduet for å gjøre endringer i brannmurinnstillingene.

4. Hold operativsystemet og applikasjonene dine oppdatert.Dette er et must, spesielt for nettlesere, utvidelser og plugins som Flash og Java. De fleste malware lurer brukere til å oppdatere disse programtilleggene, så hvis de blir oppdatert, vil du ikke falle for knepet deres lenger.

5. Bruk HTTPS i stedet for HTTP.Når du surfer på et nettsted, må du gå til HTTPS-versjonen i stedet for HTTP. Hvis nettleseren ikke omdirigerer deg automatisk til HTTPS-versjonen av nettstedet, må det skje noe bak scenen, så skriv bare HTTPS direkte i adressefeltet. For nettsteder du besøker ofte, kan du legge til bokmerke for HTTPS-versjonen av nettstedet, slik at du ikke blir offer for sslstrip-hackere. Du kan også installere utvidelser som HTTPS overalt som vil tvinge nettlesere som Safari, Chrome, Opera og Firefox til å omdirigere til HTTPS og bruke SSL-kryptering på alle websider.

6. Aktiver tofaktorautentisering.De fleste nettsteder som Gmail, Facebook og nettbanksider er nå utstyrt med tofaktorautentiseringsfunksjoner. Den sender enten en tidssensitiv kode, et nummer eller en setning som du trenger å skrive for å fortsette med påloggingen. Koden sendes via e-post, tekstmelding eller via en mobilapp. Så når noen logger på kontoen din fra et sted eller en enhet du ikke har brukt før, vil nettstedet varsle deg om påloggingen, og du må bekrefte påloggingen ved hjelp av koden som er sendt til deg.

7. Ikke besøk sensitive nettsteder på et offentlig Wi-Fi-nettverk.Hvis det er mulig, må du ikke handle på nett eller banktjenester via et offentlig Wi-Fi-nettverk for å unngå sikkerhetsproblemer. Hvis du trenger tilgang til Paypal, eller du må betale regninger ved hjelp av din online bankkonto, gjør du det i et privat nettverk. Du kan aldri være veldig trygg når det gjelder gratis Wi-Fi, så når du er ferdig med å surfe, koble fra Wi-Fi eller slå av enheten. Jo lenger enheten er koblet til nettverket, jo større sjanser har angriperen for å finne sårbarheter.

8. Invester i den beste VPN-en for offentlig WiFi.For å forbedre sikkerheten på nettet er det viktig å investere i en god VPN-klient som Outbyte VPN. Det er mange VPN-er der ute, men den beste VPN-en for offentlig WiFi bør være sikker og fører ikke logg over aktivitetene dine.

Slik forbedrer du offentlig WiFi-sikkerhet med VPNEt virtuelt privat nettverk eller VPN lar deg koble til en sikker server over Internett. All tilkoblingen din går gjennom den serveren, og alt er kryptert tungt for å forhindre snooping. Selv om du kobler til et offentlig Wi-Fi-nettverk, vil alle hackerne se en haug med tilfeldige tegn som de ikke vil kunne tyde. Å prøve å omgå VPN er praktisk talt umulig.

Når du bruker en VPN, lager datamaskinen din en digital tunnel som dataene dine sendes gjennom. Disse dataene du sender over Internett kalles pakker, og hver pakke inneholder en del av dataene dine. Hver pakke inneholder også protokollen du bruker, og IP-adressen din. Så når du kobler til Internett via VPN, sendes disse pakkene i en annen pakke. Den ytre pakken gir sikkerhet for dataene dine og beskytter informasjonen din mot ondsinnede hackere.

Bortsett fra dette, legger VPN-krypteringen til enda et beskyttelseslag til dataene dine. Krypteringsnivået bestemmes av sikkerhetsprotokollen som brukes av VPN-klienten. Å bruke den beste VPN-en for offentlig WiFi er viktig for å sikre at VPN-en din bruker den sikreste krypteringen for Internett-tilkoblingen din. Dette er noen av de ofte brukte krypteringsprotokollene VPN-leverandører ofte bruker.

- PPTP eller Point-to-Point Tunnel Protocol . Denne protokollen støttes av de fleste VPN-selskaper, men har blitt foreldet og ikke lenger sikker gjennom årene. Det krypterer ikke forbindelsen din, men oppretter i stedet en GRE eller Generic Routing Encapsulation tunnel mellom klienten og serveren. GRE-tunnelen innkapsler tilkoblingen din og beskytter dataene dine mot nysgjerrige øyne. Innkapslingsprosessen resulterer imidlertid vanligvis i dårlig ytelse og lav hastighet, spesielt hvis det ikke er nok båndbredde tilgjengelig.

- L2TP / IPSec eller Layer 2 Tunnel Protocol . L2TP er en oppgradering av PPTP, med den ekstra beskyttelsen IPSec for kryptering. Den tilbyr et høyt sikkerhetsnivå og støttes av de fleste VPN-leverandører.

- SSTP eller Secure Socket Tunnel Protocol . Dette er en ny protokoll som bruker SSLv3 / TLS for kryptering. Dette betyr at SSTP kan passere gjennom de fleste brannmurer og proxy-servere ved hjelp av TCP-port 443 eller HTTPS.

- OpenVPN . Dette er en av de nyeste og sikreste VPN-klientene som støttes av viktige VPN-leverandører. Den vedlikeholdes av open-img-fellesskapet og bruker OpenSSL for kryptering. OpenVPN bruker UDP- og TCP-protokoller for hastighet og ytelse.

Bortsett fra å fungere som en WiFi-beskytter, har VPN også mange fordeler som noen brukere ikke er klar over. . Her er noen av dem:

- Begrens innholdsbegrensninger . Ved å tunnelere forbindelsen din via sikre servere, lar VPN deg låse opp begrenset innhold. For eksempel vil du kunne få tilgang til nettsteder som er blokkert, inkludert sosiale medier og videostreamingsider, selv når du er koblet til et Wi-Fi-nettverk. Du kan også få tilgang til geografisk begrenset innhold via VPN. Så hvis du vil se Netflix USA fra andre deler av verden, er alt du trenger å gjøre å koble til via VPN, og IP-adressen din vil bli maskert for å vise at du befinner deg i samme område. Du vil da kunne se innhold som er begrenset til dette området, i dette tilfellet USA.

- Anonym surfing . Når du kobler deg til Internett, legger du alltid igjen en digital sti som kan spores tilbake til deg. For eksempel når du besøker et nettsted, blir IP-adressen din og annen informasjon logget av nettstedet du besøker. Når du bruker VPN, blir identiteten din maskert fordi informasjonen din er kryptert. Selv Internett-leverandøren din vil ikke kunne spionere på deg.

- Rask Internett-tilkobling . De fleste Internett-leverandører reduserer internettforbindelsen når de oppdager at du bruker for mye data. Onlinespill og videostreaming er de viktigste synderne som forårsaker struping på internett og noen ganger til og med blokkering. VPN skjuler dine aktiviteter på nettet slik at Internett-leverandører ikke kan overvåke deg, og unngår dermed struping av internettforbindelsen.

Vær imidlertid oppmerksom på at beskyttelsesgraden og ytelsen til VPN-en din gir deg, avhenger av protokollen som brukes, serverens plassering og mengden trafikk som går gjennom serveren. Mange selskaper tilbyr gratis VPN, men gjør undersøkelser fordi du kanskje bare blir skuffet til slutt. Bortsett fra tillegg, er gratis VPN-apper underlagt begrenset båndbredde og datakapsler. For en 100% sikker og pålitelig forbindelse er det bedre å investere i en betalt VPN-tjeneste - for din sikkerhet og trygghet.

YouTube Video.: Hvordan du beskytter dine elektroniske data mens du bruker Wi-Fi-nettverk for offentlige og gjester

09, 2025